Kako bi sigurnosna strategija bila uistinu čvrsta i cjelovita, nužno je spojiti tradicionalne TSCM metode s najsuvremenijim kibernetičkim mjerama. Oxygen Forensic Detective utjelovljuje koncept sveuobuhvatnog rješenja za digitalnu forenziku, integrirajući sve ključne mogućnosti potrebne za temeljitu istragu

Signal Intelligence svrstava se među vodeće pružatelje specijaliziranih sigurnosnih usluga, nudeći cjelovite posebne mjere tehničke zaštite (eng. Technical Surveillance Countermeasures – TSCM) te tehničku protuobavještajnu zaštitu za korporativni sektor. U vremenu u kojem se prijetnje stalno razvijaju, naš pristup polazi od činjenice da se nezakoniti nadzor više ne svodi isključivo na fizičke tehničke uređaje. Zlonamjerne aplikacije, uključujući špijunski softver, predstavljaju jednako ozbiljne - ako ne i veće - rizike za sigurnosnu poziciju organizacije.

Signal Intelligence svrstava se među vodeće pružatelje specijaliziranih sigurnosnih usluga, nudeći cjelovite posebne mjere tehničke zaštite (eng. Technical Surveillance Countermeasures – TSCM) te tehničku protuobavještajnu zaštitu za korporativni sektor. U vremenu u kojem se prijetnje stalno razvijaju, naš pristup polazi od činjenice da se nezakoniti nadzor više ne svodi isključivo na fizičke tehničke uređaje. Zlonamjerne aplikacije, uključujući špijunski softver, predstavljaju jednako ozbiljne - ako ne i veće - rizike za sigurnosnu poziciju organizacije.

Kako bi sigurnosna strategija bila uistinu čvrsta i cjelovita, nužno je spojiti tradicionalne TSCM metode s najsuvremenijim kibernetičkim mjerama. Takav holistički pristup ključan je za prepoznavanje potencijalnih prijetnji u fizičkom i digitalnom prostoru, osiguravajući integrirano i otporno sigurnosno rješenje. Današnje organizacije djeluju u složenom okruženju prijetnji te moraju usvojiti proaktivni pristup sigurnosti mobilnih telefona. To je presudno za održavanje koraka s sofisticiranim napadačima koji ciljaju ranjive uređaje, iskorištavaju slabo zaštićene aplikacije te se služe prazninama u složenim lancima opskrbe trećih strana kako bi došli do osjetljivih korporativnih podataka. Dinamičnost ovih prijetnji nalaže stalnu prilagodbu i inovacije u sigurnosnim praksama.

Lov na špijunski softver: tiha i sveprisutna prijetnja

Špijunski softver (eng. spyware) predstavlja izrazito podmuklu vrstu zlonamjernih programa osmišljenih isključivo za tajno prikupljanje informacija s ciljanog uređaja - najčešće pametnog telefona - bez znanja ili pristanka korisnika. Za razliku od računalnih virusa koji često izazivaju vidljive smetnje u radu, spyware je dizajniran za potpuno prikriveno djelovanje. Radi neprimjetno u pozadini, izbjegava otkrivanje te neprekidno pristupa osjetljivim podacima koje potom prosljeđuje trećim stranama. To može uključivati popise poziva, poruke, privatne fotografije, precizne podatke o lokaciji, povijest pregledavanja, kontakte pa čak i financijske informacije. Njegova sposobnost prikrivanja čini ga izrazito opasnim jer može djelovati mjesecima, pa i godinama, prije nego što bude otkriven - ako uopće ikad bude.

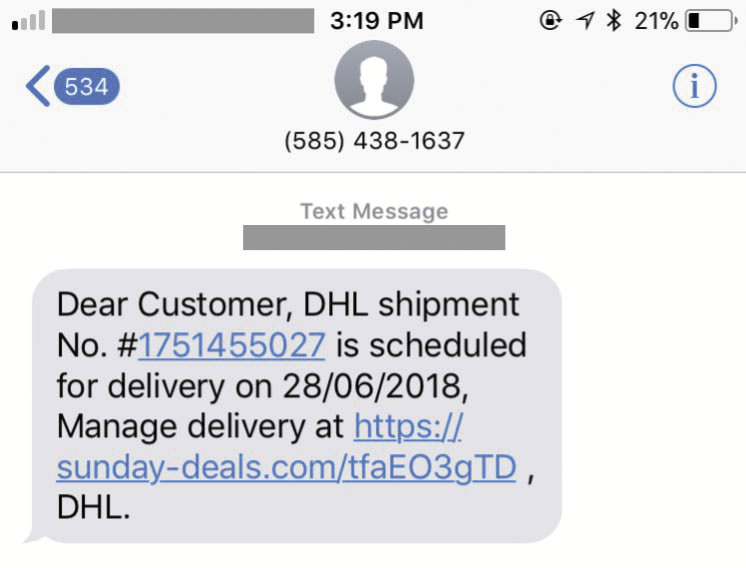

Vektori infekcije špijunskim softverom raznoliki su i često iskorištavaju kombinaciju ljudskih i tehničkih ranjivosti. Najčešće metode uključuju phishing poveznice poslane e-poštom ili porukama, zlonamjerne aplikacije prikrivene kao legitimni softver te izravan fizički pristup uređaju. Ciljane phishing kampanje korisnika obično navedu na preuzimanje spywarea - često trojanizirane verzije popularnih alata ili igara - koje se instaliraju pri samom pokretanju. U sofisticiranijim scenarijima, fizički pristup uređaju, primjerice od strane insajdera ili tehničkog servisera, može se iskoristiti za ručnu instalaciju.

Sofisticirani špijunski softver Pegasus, koji razvija i prodaje izraelska tvrtka NSO Group, najčešće se distribuira putem spear phishinga - precizno ciljanih poruka koje izgledaju legitimno i osmišljene su tako da navedu metu na otvaranje maliciozne poveznice ili datoteke. Izvor: Citizen Lab

Neovlaštena uporaba komercijalnog spywarea predstavlja ozbiljnu prijetnju privatnosti, građanskim slobodama i nacionalnoj sigurnosti, zbog čega je njegova detekcija i uklanjanje od ključne važnosti za svaku organizaciju koja ozbiljno pristupa sigurnosti.

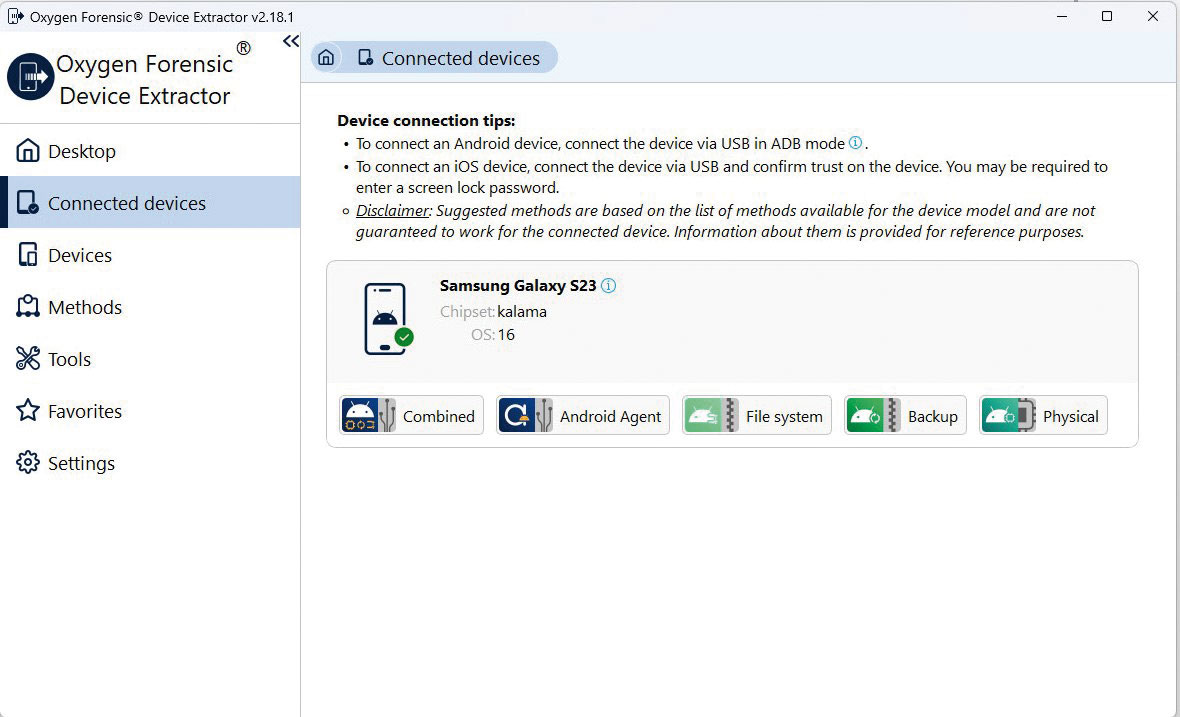

Oxygen Forensic Detective: metode ekstrakcije podataka iz mobilnih uređaja

Digitalna forenzika u TSCM operacijama

S obzirom na složenu prirodu i široku rasprostranjenost spywarea, plan provođenja posebnih mjera tehničke zaštite uključuje i naprednu forenzičku analizu ciljnih mobilnih uređaja koristeći specijalizirane alate poput Oxygen Forensic Detective (OFD). Ova moćna platforma sadrži ugrađeni modul za detekciju i analizu zlonamjernog softvera skrivenog u raznim izvorima podataka.

OFD može skenirati datoteke i baze podataka e-pošte izdvojene s mobilnih uređaja, računala i oblaka, pružajući sveobuhvatan pregled potencijalnih prijetnji. Alat omogućuje prepoznavanje više od trinaest vrsta poznatog zlonamjernog softvera, uz redovito ažuriranu bazu potpisa, čime se značajno povećava učinkovitost TSCM operacija.

Prilikom analize uređaja za koji se sumnja da je kompromitiran zlonamjernim softverom, važno je razumjeti da čak i najnapredniji forenzički alati ponekad ne mogu automatski detektirati sve zlonamjerne komponente. Razlozi za to uključuju polimorfni malware, zero‑day exploite ili prilagođene implantate razvijene upravo s ciljem izbjegavanja detekcije. Stoga je u praksi često nužna dodatna ručna ili poluautomatska analiza.

Ključna područja analize Android uređaja:

- • Files/DATA: obuhvaća podatke aplikacija i korisničke podatke. Spyware se često skriva u sljedećim direktorijima:

- /data/app: pohrana korisnički instaliranih aplikacija; spyware se ovdje može prikriti kao legitimna aplikacija.

- /data/media: korisničke datoteke (fotografije, dokumenti) koje spyware može pokušati izvući.

- /data/system/app i /data/system/priv-app: aplikacije sistemske razine; spyware cilja ova područja radi stjecanja viših ovlasti.

- /mnt ili /noname (SD kartica): vanjska pohrana može sadržavati komponente spywarea ili izvezene podatke.

- • AndroidManifest.xml: definira komponente, dozvole i mogućnosti aplikacije. Spyware ga može izmijeniti kako bi dobio prekomjerne ovlasti.

- • Povijest preglednika: može otkriti posjete sumnjivim stranicama, phishing lokacijama ili C2 poslužiteljima.

- • Poveznice iz SMS poruka, aplikacija za razmjenu poruka i e‑pošte: jedan od najčešćih vektora infekcije.

- • Mapa Downloads: često odredište za preuzete zlonamjerne APK-ove ili druge payload komponente.

Analiza iOS uređaja

Za iOS uređaje ključni element je TCC.db, baza podataka koja bilježi korisničke dozvole za pristup mikrofonu, kameri, lokaciji, kontaktima i drugim osjetljivim funkcijama. Špijunski softver često pokušava zaobići ili izmijeniti ove postavke kako bi proširio svoje mogućnosti nadzora.

Pristup potpunom datotečnom sustavu omogućuje izdvajanje podataka koji inače nisu dostupni, no takva razina pristupa nije uvijek izvediva za sve modele iPhone uređaja i verzije iOS‑a. Kao alternativa, može se izraditi iTunes sigurnosna kopija. Iako sadrži samo dio podataka s uređaja, u mnogim slučajevima može biti dovoljna za otkrivanje određenih sumnjivih artefakata. Šifrirane sigurnosne kopije pružaju dodatne korisne zapise koji nisu dostupni u nešifriranim verzijama, poput povijesti pregledavanja u Safariju itd.

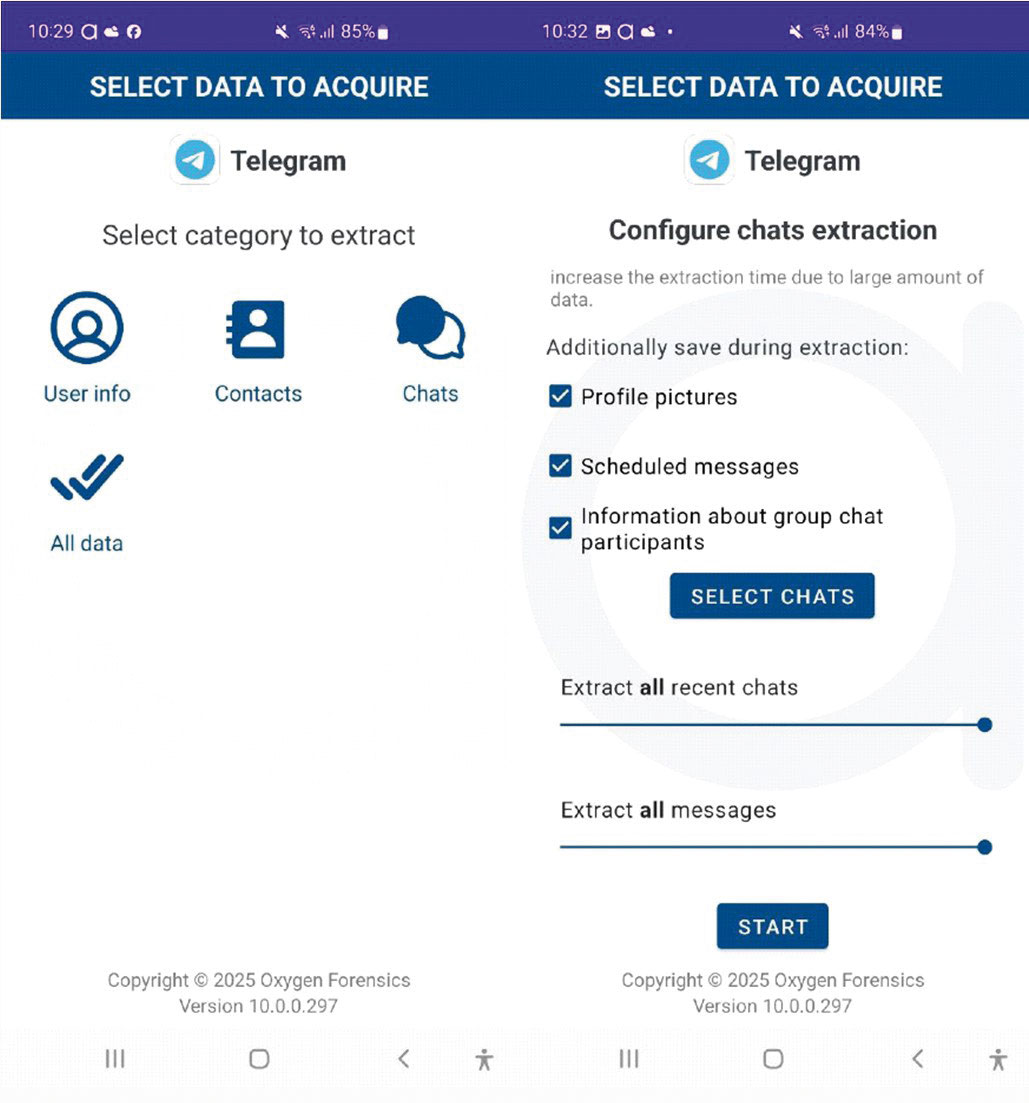

Napredna ekstrakcija podataka iz aplikacija trećih strana

U situacijama kada fizička ekstrakcija ili potpuni pristup datotečnom sustavu nisu mogući, primjenjuju se specijalizirane metode logičke ekstrakcije. One uključuju korištenje namjenskih Android ili iOS agenata putem USB-a ili Wi-Fi veze, kao i pokretanje APK aplikacija izravno na Android uređajima. Agenti su osmišljeni da na siguran način pristupe i prikupe određene vrste podataka, bez narušavanja integriteta samog uređaja.

Ovakav pristup logičke ekstrakcije donosi posebne prednosti, osobito kada je riječ o prikupljanju podataka iz popularnih aplikacija za razmjenu poruka trećih strana, poput WhatsAppa, Signala i Telegrama. Te platforme, zaštićene end-to-end enkripcijom, sve češće zloupotrebljavaju kibernetički kriminalci i državno sponzorirani akteri za spear-phishing napade. Primjerice, 2025. godine zabilježeni su napadi usmjereni na korisnike Signala u kojima su zlonamjerne QR kodove prikazivali kao legitimne pozivnice za grupe, sigurnosna upozorenja ili poruke za uparivanje uređaja.

KeyScout: moćni alat za forenzičku trijažu računala

KeyScout je iznimno vrijedan forenzički alat primarno namijenjen skeniranju računala radi identifikacije i izdvajanja ključnih digitalnih artefakata, uključujući tokene i sigurnosne kopije. Posebno je važna detekcija sigurnosnih kopija mobilnih uređaja, jer one praktično predstavljaju digitalnu repliku samog telefona te mogu sadržavati širok raspon informacija relevantnih za istragu. Ova je mogućnost posebno korisna u situacijama kada je mobilni uređaj zaključan, šifriran ili fizički nedostupan. KeyScout zaobilazi ta ograničenja iskorištavajući podatke koji su već sinkronizirani ili pohranjeni na računalu, čime forenzičkim istražiteljima pruža pristup vrijednim informacijama koje bi inače bile nedostupne.

KeyScout se ističe u izvođenju brzih, ciljanih pretraga specifičnih podataka, poznatih kao trijažne pretrage. Te operacije temelje se na prilagodljivim profilima, što forenzičkim istražiteljima omogućuje učinkovito i brzo lociranje relevantnih informacija. Jedna od ključnih prednosti KeyScouta je njegova fleksibilnost: kao prenosiva aplikacija može se koristiti paralelno na više računala, što ga čini neizostavnim alatom u postupcima koji zahtijevaju žurnost.

Android i iOS agent omogućuje pristup ključnim informacijama te analizu sumnjivih poveznica, zlonamjernih privitaka i drugih aktivnosti koje mogu upućivati na narušavanje sigurnosti ili kompromitaciju uređaja

Oxygen Forensics: Sve u jednom

Oxygen Forensic Detective utjelovljuje koncept sveuobuhvatnog rješenja za digitalnu forenziku, integrirajući sve ključne mogućnosti potrebne za temeljitu istragu. Njegov opsežni skup značajki uključuje napredne mogućnosti izdvajanja podataka iz oblaka, prethodno spomenuti KeyScout za prikupljanje računalnih artefakata te KeyDiver za moćne funkcije razbijanja lozinki. Uz to, uključuje i napredni alat za otkrivanje zlonamjernog softvera, sofisticirane analitičke funkcije poput integriranog prevođenja i optičkog prepoznavanja znakova (OCR), kao i širok raspon metoda za ekstrakciju podataka iz različitih mobilnih telefona i drugih digitalnih izvora.

Ovakva integracija pojednostavljuje tijek istrage, uklanja potrebu za korištenjem više odvojenih alata i omogućuje istražiteljima pristup cjelovitom paketu mogućnosti potrebnih za rješavanje i najzahtjevnijih digitalno-forenzičkih izazova.

Alen Gojak, prokurist u Signal Intelligence, sigint.hr